Entretien avec Gilles, pentesteur et membre de la red team chez AlgoSecure.

AlgoSecure nomme Didier Bénet au poste de Directeur Général

Nomination de Didier Bénet au poste de Directeur Général d’AlgoSecure.

TIBER-EU : vers une cybersécurité proactive et adaptative ?

Qu'est-ce que TIBER-EU ? Explications sur cette norme développée par la Banque Centrale Européenne pour les audits Red Team.

Anticiper la transition de l'ISO 27001:2013 à l'ISO 27001:2022 : une nécessité stratégique

La certification ISO 27001 a été actualisée en 2022. La nouvelle version répond à un besoin d’adaptation à de nouveaux facteurs de risques. Nous vous la présentons dans cet article.

Historique des attaques par corruption de mémoire (1972 à 2005)

Dans cet article, nous vous proposons de revoir les attaques par corruption de mémoire en observant les différentes utilisations, attaques et mitigations.

15 ans Algosecure - rétrospective sur l’inauguration

Le jeudi 9 novembre 2023, AlgoSecure a fêté ses 15 ans et inauguré ses nouveaux locaux à Villeurbanne. Une journée riche en conférences, en échanges et surtout en bonne humeur.

EASM – Gestion de la surface d’attaque externe : de quoi parle-t-on ?

La surface externe d'attaque, également connue sous le nom de « surface d'attaque numérique », représente toutes les vulnérabilités potentielles qu'un attaquant peut cibler depuis l'extérieur de l'entreprise pour tenter d'en compromettre la sécurité.

Owasp Pentest : présentation de l’OTG ou WSTG

L’Open Web Application Security Project (OWASP) est une communauté internationale dont l’objectif principale est d’améliorer la sécurité des logiciels applicatifs. Focus sur cette communauté, leurs publications et leurs conseils.

Investigation Phishing - OSINT

Un exemple d'investigation menée suite à la réception d'un email de phishing. Rétroingénierie puis investigation OSINT permettront de remonter jusqu'à l'attaquant.

Universités d'été Hexatrust 2023

AlgoSecure participera à la 9ème édition des Universités d'Hexatrust, qui se tiendra le mardi 19 septembre 2023 au Centquatre. L'équipe vous accueillera sur son stand pour discuter de vos besoins.

AlgoSecure au DPO Forum de Lyon 5 septembre

Le Cyberscore est un label mis en place pour que les utilisateurs puissent apprécier, en un simple coup d’œil, la sécurité et le respect des données d’un service. Notre article vous l'explique.

Le « Cyberscore », un nouvel indicateur pour protéger les utilisateurs en ligne

Le Cyberscore est un label mis en place pour que les utilisateurs puissent apprécier, en un simple coup d’œil, la sécurité et le respect des données d’un service. Notre article vous l'explique.

SecNumCloud, c’est quoi ?

Cet article présente le label SecNumCloud qui a été créé pour les fournisseurs cloud de confiance à l'initiative de l'ANSSI.

Scanner de vulnérabilités : insuffisants pour évaluer sa sécurité, faut-il passer au pentest ?

Cet article étudie les avantages et incovénients des scanners de vulnérabilités et pose la question du choix entre scanner de vulnérabilités et pentest.

Le déni de service

Cet article présente le déni de service, son fonctionnement et les différentes remédiations possibles pour s'en protéger.

Introduction aux missions RedTeam

Cet article a pour but de présenter les audits dits de "Red Team" : leurs spécificités, leur déroulement et mise en pratique. Nous abordons en deuxième partie l'exemple d'une mission que nous avons pu mener récemment.

Les non-conformités et les axes d’amélioration constatés lors de nos missions RGPD

Cet article présente présente nos retours d'expérience sur la gestion de projet RGPD, les non conformités rencontrées et leurs axes d'amélioration.

Liste des menaces les plus courantes et classification des incidents de sécurité informatique

Cet article décrit les menaces les plus courantes auxquelles les spécialistes en cybersécurité sont confrontés ainsi qu'une typologie de classification des incidents de sécurité.

Fonctionnement classique d’un système de détection d’intrusion industriel (IDS)

Cet article décrit succinctement les mécanismes de détection utilisés par les IDS (Intrusion Detection System) industriels.

Déclaration des incidents de sécurité informatique, comment signaler un cyber incident ?

La déclaration d'incident de sécurité est au coeur des procédures de cybersécurité. Il amène souvent des questions légitimes, notamment pour savoir quelles sont les obligations en la matière. Faut-il tout déclarer ? Comment effectuer un signalement ? Cet article vous éclairera sur la manière de traiter ces incidents.

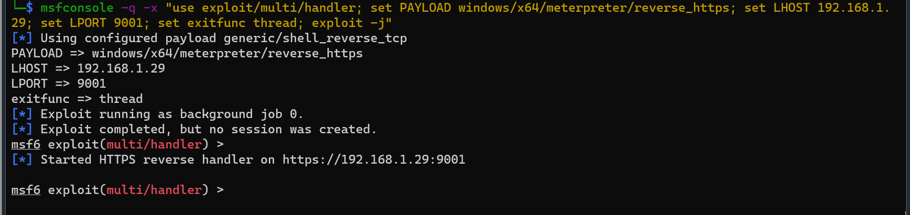

Outils offensifs (pentest / redteam) : exemple de mise en place d'une infrastructure

Cet article présente la mise en place d'une plateforme permettant de tester l'exécution d_outils offensifs et de voir quelles traces sont laissées par ces derniers sur le système attaqué. Au programme : briques technologiques utilisées, mise en place de l'infrastructure et test d'un implant meterpreter.

AlgoSecure devient entreprise à mission !

"Contribuer à la sécurité informatique, en favorisant l’humain et le partage de connaissances", telle est notre raison d’être. Favoriser un environnement de travail convivial et inclusif, contribuer à la diffusion du savoir et à l’innovation auprès de l’ensemble de nos parties prenantes...

AlgoSecure intègre le Campus Cyber lieu totem de la Cybersécurité

AlgoSecure fait partie des 54 nouveaux membres du Campus Cyber. En s’engageant au côté du Campus Cyber, AlgoSecure contribue à la construction d’un numérique de confiance, soutient l’innovation et la formation en Cybersécurité.

Retour d’expérience de Julien, RSSI externalisé chez AlgoSecure

Retour d'expérience de Julien, RSSI externalisé chez AlgoSecure. La prestation de RSSI externalisé fait partie des services proposés par l'Algo Centre De Compétences.

Afterwork Recrutement : découvrez nos opportunités métiers !

Venez rencontrer nos équipes à l’Afterwork Recrutement le jeudi 6 octobre à 18h30.

AlgoSecure obtient la qualification PASSI - Audit de code

Nous sommes ravis d’annoncer qu’AlgoSecure est désormais qualifié PASSI (Prestataire d’Audit de la Sécurité des Systèmes d’information) sur toutes les portées PASSI de l'ANSSI.

RGPD - combien de temps conserver des données personnelles ?

La conservation des données personnelles dans le temps est une thématique qui revient très souvent lors de nos prestations. Qu’il s’agisse d’audit ou d’accompagnement RGPD, ce sujet est en général source d’incompréhension. Il peut devenir un point douloureux s’il n’est pas rapidement désamorcé.

AlgoSecure présent au Salon du SIDO (Salon de l'Internet Des Objets)

AlgoSecure, cabinet conseil en cybersécurité, sera présent au Salon SIDO les 14 et 15 septembre à Lyon.

DFIR-ORC, un outil de collecte d'artefacts

DFIR-ORC est un outil de recherche de compromission permettant de collecter efficacement des artefacts pour permettre une analyse forensique future lors d'une mission de réponse à incident.

Writeup des challenges web du CTF Opération Kernel 3.0

Cet article vous détaille pas à pas comment nous avons résolu les épreuves web du CTF organisé par le Commandement des Opérations Spéciales.

Spécialistes en sécurité informatique et pentests à Lyon, Paris, Saint-Étienne et partout en France

Vous avez activé l'option "Do Not Track" dans votre navigateur, nous respectons ce choix et ne suivons pas votre visite.